Cuanto mayor sea el número de dispositivos y más prolifere el uso de las tecnologícas, tanto más aumentará la superficie de ataque a favor de la ciberdelincuencia. Es una premisa sencilla, una obviedad. Partiendo de ella, puede afirmarse que este año crecerán los retos a los que deberán hacer frente las infraestructuras, con especial énfasis en las industrias críticas y el sector médico. Al catálogo de amenazas habrá que sumar en 2017 lo que empieza a llamarse randsomware of things (RoT). Estos son algunos de los asuntos que aborda el documento Trends 2017: security held ramson, elaborado por la compañía especializada ESET, vieja conocida de este blog.

Entre las muchas cuestiones que trata el documento, se conforma un panorama de amenazas contra los dispositivos móviles, el atractivo de los videojuegos como vectores de ataques, así como la necesidad de que los fabricantes piensen en la seguridad desde el primer día, y el papel que juegan los gobiernos. Una recopilación que complemente los estudios de otras fuentes, publicados recientemente.

El tema central, dominante en el informe de ESET es el ransomware, equivalente en el mundo cibernético al secuestro de personas para exigir rescate. Se dice que 2016 ha sido el año de su explosión, pero 2017 irá a peor, con el surgimiento del RoT. Este invierno ya ha ocurrido que un ciberataque paralizara el sistema de calefacción de varios edificios de Helsinki. No se pidió nada a cambio, pero cundió el pánico al imaginar lo que un acto así puede significar en esas latitudes.

La multiplicación de conexiones de infinidad de dispositivos de uso cotidiano hace posible que el acceso indebido a este pueda abrir puertas de entrada a la red del hogar, la oficina o la fábrica. Un caso que describe ESET es el jackware, en el que un atacante toma el control de un dispositivo cuyo propósito no es procesar o comunicar información: el ejemplo más claro es un coche conectado, cuya función primaria podría bloquearse. De momento, advierten los autores, es una hipótesis, pero podría cristalizar en cualquier momento, como pudo constatarse en 2015.

Es evidente la necesidad de proteger la amalgama tecnológica que se cobija bajo la sigla IoT, sobre todo si van a caer en manos de consumidores descuidados , pero ¿cómo hacerlo? Las técnicas convencionales de filtrado, cifrado y autentificación consumen energía y ancho de banda, dos recursos que son deliberadamente escasos en estos dispositivos. En el futuro coche autónomo, por ejemplo, los procesos requieren muy baja latencia; otros escudos, como la redundancia o el air-gap, no gustan a los fabricantes porque elevan sus costes.

Por el momento, IoT es un campo en el que la seguridad está en manos de los fabricantes de hardware. Pero no ocurre lo mismo en otros campos: a pesar de la abundancia de vulnerabilidades que permiten a un atacante tomar el control de un sistema dado, la forma más fácil de hacerlo sigue siendo el engaño al usuario. En el informe de ESET se señala que 2016 ha sido el año en que ha quedado claro que los ciberdelincuentes modernos tienen su propio plan de negocio, con frecuencia más sofisticados que el de sus víctimas. Cuesta menos hacer ingeniería social que explotar una vulnerabilidad compleja y escondida en las entrañas del software. Para combatir estas prácticas, la responsabilidad recae en el usuario, que deberá aprender a reconocer las amenazas.

En el capítulo dedicado a la seguridad móvil, ESET señala que tecnologías como la realidad aumentada, en la cresta de su popularidad, traen consigo nuevas amenazas. No todas tienen que ver con la ciberseguridad: el famoso Pokemon Go, además de aprovechar la ingenuidad de millones de usuarios para recopilar datos sensibles, precipitaba comportamientos de riesgo, como conducir mientras se jugaba. Esto, según los autores, tendría solución: diseñar la seguridad en paralelo al desarrollo de la aplicación, en lugar de dejarla para los estadios finales. Pero ¿está la industria dispuesta a tomar el toro por los cuernos?

Al respecto, el informe señala tendencias que seguirán tal cual en 2017, como las APIs no seguras (muchas asociadas a publicidad engañosa), y profundiza en otras ya conocidas que se agravarán. Entre estas destacan los ataques contra Android, que se ha extendido a los televisores y wearables o incluso a los coches.

La interconexión de vehículos favorece la extensión de las amenazas, y los entornos de desarrollo permiten generar fácilmente ejecutables ocultos para diferentes dispositivos, que propagan fallos de seguridad. Sin duda, esto reabre la discusión sobre la fragmentación del sistema operativo, pese a que Google pretenda resolverla en su última versión, Nougat con parches mensuales [un juego en el que, dicho sea de paso, Samsung se niega a entrar, para no ceder el control de su parque de smartphones].

En las tiendas online oficiales habrá este año una enorma variedad de malware, avisa ESET. Los atacantes se valdrán de mecanismos reforzados para evitar la detección: bombas lógicas, rootkits. Pero lo más común será esperar el lanzamiento de aplicaciones populares para crear versiones falsas y propagarlas en el pico de demanda. En 2015, se crearon 200 variantes mensuales de malware para Andoid: en 2016 fueron 300 y ESET anticipa que el número volverá a aumentar este año.

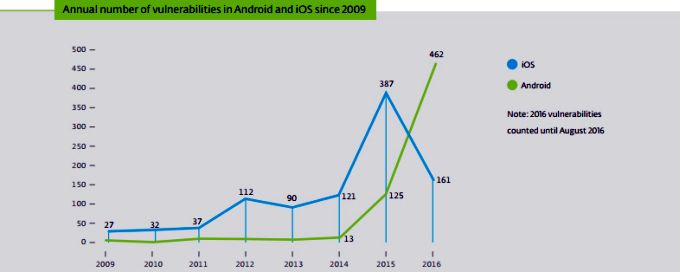

Nadie crea que IoS está exento del problema. las detecciones han crecido, según el informe, y se espera que vuelvan a crecer en 2017. Pero no se trata sólo de sistemas operativos, sino sobre todo de aplicaciones, algunas de las cuales – como manda la moda de los wearables – recogen datos relativos al estado de salud del usuario. Pero, en general, si el número de CVE (sigla de common vulnerabilities and exposures) reportado ha ido cayendo tras alcance su pico en 2014, se debe a que las técnicas de desarrollo seguro han ganado terreno. Hay un pero. y es que el número genérico baja, pero el de vulnerabilidades críticas sube.

Como hay siglas para casi todo, las soluciones recomendadas por ESET pasan por los VRP (vulnerability reward program), extensibles a IoT, que buscan concienciar a los usuarios. Vieja asignatura de la industria. Una de las formas es poner nombres escabrosos memorizables a las amenazas: ¿quién no se acuerda de Heatbleed?

En medio de su repaso a las amenazas candentes, el informe de ESET desliza un agudo comentario acerca de las empresas que clasifica como Next-Generation Security [NGS, claro está], afirmando que tienen una perspectiva más de marketing que funcional. Las técnicas basadas en machine learning que pregonan ciertas compañías – supuestamente alejadas de las tradicionales de antivirus – no son patrimonio de nadie, advierte.

Continuando con la recopilación sistemática de amenazas –este es el primer interés de la lectura del informe – una tendencia muy clara de 2017 sería el incremento de los ataques al sector médico. No es asunto que deba tomarse a la ligera. En un campo en el que el acceso a información de los pacienes puede ser cosa de vida o muerte, y los costes de un ataque de ramsonware pueden ser altos. Los responsables de custodiar esa información deberían tener en cuenta lo que arriesgan, cuáles son las puertas de entrada que dejan expuestas y cuáles serían los daños.

Los entusiastas de lo que se ha dado en denominar eHealth deberían pensar mejor su propaganda. En los hospitales, lo normal es que haya máquinas que han costado mucho dinero, con largos ciclos de vida, que funcionan con sistemas antiguos – Windows XP Embedded sería uno de los más ´modernos` – y por tanto necesitan protección adicional. De lo contrario, serían presas fáciles. Hay otros dispositivos médicos en riesgo: ataques remotos a un marcapasos no son materia de película, como no lo es la alteración intrusiva de prescripciones. Por no hablar de los datos que contienen los dispositivos asociados al fitness. El informe no es muy original en cuanto a sus recomendaciones: cifrado de datos, almacenamiento local de la información, autentificación en los accesos, creación de un modo a prueba de fallos, etcétera.

En 2017, otra tendencia recurrente serán los ataques a infraestructuras críticas a través de instrucciones enviadas por Internet, con el fin de detener su funcionamiento o secuestrar los datos que generan. El caso más notorio – un aviso – ha sido el ataque que dejó sin electricidad por horas a cientos de hogares en Ucrania, introducido por email. Fueron cientos, pero pudieron ser millones.

Una forma, entre otras, de prevenir estos ataques [y no sólo estos] es la creación de un marco legal adecuado, predican los autores del informe. Recientemente, se han impulsado normativas relativas a la seguridad que fomentan el intercambio de información entre los sectores público y privado. En la Unión Europea se ha desarrollado la Directiva NIS, un empujón para que los estados miembros se preparen para responder a incidentes con cuerpos especializados y una autoridad nacional competente en la materia. Estados Unidos aprobó la Cybersecurity Act , que promueve el intercambioc de información entre gobierno y sector privado. Mientras, en Asia-Pacífico ya hay algunos países con políticas oficiales de ciberseguridad.

Pero la buena voluntad a veces se queda corta. Pese a los compromisos globales, las leyes nacionales se retrasan: los acuerdos del Convenio de Budapest (¡firmado en 2001!) han tardado más de una década en hacerse efectivos en la mitad de los países firmantes. Esto es más preocupante, si cabe, porque las amenazas avanzan al ritmo de la tecnología, mucho más rápido que las actualizaciones normativas. El informe evita entrar en las relaciones entre seguridad y geopolítica, asunto escabroso y de rigurosa actualidad estos días.

Para el final del informe quedan los videojuegos, a los que en este tipo de informes suele disculparse su presunta informalidad. No debería ser así: se trata de ina industria muy lucrativa, cuyos ingresos se han estimado para 2016 en unos 100.000 millones de dólares. Sin embargo, su modelo de negocio ha cambiado: de la venta de licencias ha pasado a la suscripción; los juegos móviles y sociales son propicios a la publicidad y las compras internas como motores del beneficio. Se basan en Internet y, por tanto, conllevan el riesgo de explotación de vulnerabilidades. Hacerse con el control de la plataforma [recuérdese el caso Sony] permite acumular información de los jugadores, sus pautas de comportamiento y sus datos bancarios.

Como cada vez hay más jugadores y más transacciones monetarias dentro de los videojuegos, los delincuentes los están usando para lavar dinero, a veces con la ayuda de monedas virtuales o sitios tan legítimos como eBay, que usan como señuelo. Una vertiente preocupante son las consolas, dice el informe. Microsoft ha lanzado una estrategia para integrar Xbox con el PC e incluso con sus aplicaciones para Android e iOS. Una iniciativa muy explicable, pero que ha sido usada para volcar spyware y otro software malicioso en la plataforma de juego.

Como conclusión, el informe pone énfasis en el denominador común de todas las amenazas: el factor humano. Ya es de sobra conocido que el eslabón más débil de la cadena de seguridad es el usuario final. Y está lejos de cambiar, pese a la insistencia pedagógica a lo largo de los años. Al contrario, los nuevos vectores de ataque han agudizado la tendencia. El informe hace lo único que puede hacer: recomendar a los desarrolladores que piensen en la seguridad desde la fase de diseño de sus productos.

[informe de Pablo G.Bejerano]